Verschlüsselt eure Mails!

Posted by flatter under Netzwelt , Politik[129] Comments

26. Jun 2013 17:14

Ja in der Tat, wer jetzt nicht verschlüsselt, verschlüsselt nimmermehr. Ich werde gleich einige Anmerkungen machen, wozu verschlüsseln, wann verschlüsseln und wie verschlüsseln. Max postet ein Tutorial, wie man E-Mails verschlüsseln kann, ich hatte hier auch noch eins gefunden.

Ja in der Tat, wer jetzt nicht verschlüsselt, verschlüsselt nimmermehr. Ich werde gleich einige Anmerkungen machen, wozu verschlüsseln, wann verschlüsseln und wie verschlüsseln. Max postet ein Tutorial, wie man E-Mails verschlüsseln kann, ich hatte hier auch noch eins gefunden.

Vorab: Wer schon mit einer einfachen Programminstallation überfordert ist, sich keine Mühe machen möchte, keine Zeit dafür aufwenden oder stets beim ersten Fehlversuch in den Sack haut, muss nicht weiterlesen. Es kann im Optimalfall und bei entsprechendem Talent in wenigen Minuten gehen, man sollte sich aber aber eine bis zwei Stunden Zeit nehmen, damit man nicht ziemlich frustriert werden wird und ggf. einen zweiten Versuch einplanen, für den man sich Tips holt bzw. wen fragt, der sich damit auskennt.

Zunächst aber zum Wozu: Wir wissen alle, dass alles gespeichert wird, was wir kommunizieren. Alles! Allein darum ist übrigens der Quatsch, verschlüsselte Mails würden aber ganz sicher gespeichert, schon für die Tonne. Klar werden sie; die anderen aber auch. Jedenfalls solange wir dieser autokratischen Kaste von Kapitalisten und ihren Helfershelfern die Möglichkeit dazu geben. Wann immer ihr also etwas zu sagen habt, dass unter euch bleiben soll, auch wenn ihr einmal in den Fokus der Stasi geratet, sendet das verschlüsselt! Darüber hinaus sendet so viel belangloses Zeugs verschlüsselt, wie es euch und den Adressaten Spaß macht. Das ist nämlich eine der besten Strategien: Eine Datenflut erzeugen, die Auswertung unmöglich machen. Womit auch die Frage “wann verschlüsseln” beantwortet wäre.

Nehmt euch Zeit, fragt nach

Wie verschlüsseln, das beantworten die Tutorials. Ich habe mir dabei mehrere angeguckt. Der eine kommt mit Text besser zurande, der andere mit Bildern. Wenn man sich erst in Ruhe mehrere Tutorials anschaut, beantworten sich vielleicht Fragen, die bei hektischem Ausprobieren evtl. zum Scheitern führen, von selbst. Wie immer bei etwas komplizierteren Operationen, kann es aber hier und da haken, weil es viele Systeme gibt und unterschiedliche Vorgehensweisen. Mit Foren mache ich derweil inzwischen fast nur noch schlechte Erfahrungen. Die Leute, die in so etwas reinpinnen, reden oft Blödsinn, sprechen von veralteten Versionen oder schauen sich nicht einmal die (nämlich falschen) Dateinamen und Pfade an. Vergesst das!

Also seid mutig, probiert’s aus und nutzt die hiesige Kommentarspalte als aktuelles Forum. Vorab bereits zwei Details aus meiner frischen (gestern/heute) Erfahrung mit Installationen:

- bei der Installation unter Windows – ich hatte GnuPG in einer selbst gewählten Partition installiert, hat Thunderbird GnuPG nicht gefunden. Wenn das passiert, muss man unter dem Menüpunkt OpenPGP – Einstellungen – Allgemein einen Haken bei “anderer Pfad” machen und dann mit “Suchen” (der Button oben rechts) den Pfad zum Programm (z.B. “G:\GnuPG\GnuPG2.exe”) angeben. Ich rate überdies, wenn man mehrere Email-Adressen hat, das erst mal nur für eine einzurichten. Alles andere macht die Sache komplizierter.

Unter einer Debian-Distribution (Linux; Kanotix) hatte ich das Problem, dass Thunderbird/Icedove dort in der Version 10 vorliegt und man sich bei Enigmail die passende Version dazu suchen muss. Die per Add-on Manager gesaugte war nämlich die falsche. Kann vielleicht auch unter Win passieren. Wie gesagt; probiert, fragt, probiert noch mal und gebt uns dann Tiernamen!

Juni 26th, 2013 at 17:46

Ich möchte ergänzend auf das Tor-Netzwerk zur Anonymisierung des Datenverkehrs hinweisen. Für alle Betriebssysteme (Linux, Apple, Windows) werden sog. Browser-Bundles zur Verfügung gestellt, die Handhabung ist also inzwischen sehr einfach und Berührungsängste fehl am Platz.

Trotzdem sollte man sich vor Nutzung unbedingt mit dem Prinzip vertraut machen. Hier gibt es eine sehr gute Video-Einführung: Teil_1, Teil_2

Juni 26th, 2013 at 17:58

Yo, Über Truecrypt kommt auch noch was, aber eins nach dem anderen.

Juni 26th, 2013 at 18:34

Wurde sicher in einem der verlinkten Artikel angesprochen. Da es aber wichtig ist hier noch einmal:

Wenn man keinen sicheren Rechner hat, auf dem man seine Schlüssel generieren und verwalten kann, dann kann man von keiner wirklichen Sicherheit ausgehen. Auch sollte man auf diesem sicheren Rechner die Nachrichten schreiben und verschlüsseln und dann erst in verschlüsselter Form auf den Online-Rechner übertragen.

Definition sicherer Rechner:

War nie am Internet, ist nicht am Internet und wird nie am Internet sein.

Trotzdem sollte man vor allem GPG auch ohne diesen Schritt benutzen. Einfach um möglichst viel verschlüsselte Daten zu generieren ;-)

Juni 26th, 2013 at 19:12

Selbst wenn der Schlüssel nicht sicher wäre, bleibt eine sichere Passphrase bestehen. Erst wenn du dir die auch noch abgucken lässt, kann wer anders deine Mails entschlüsseln. Wer so sorglos ist, wird eh nicht verschlüsseln, und wer derart gehackt wird, dass sogar die Passworteingabe abgeschnorchelt wird, hat einen sehr engagierten Feind im Haus.

Juni 26th, 2013 at 19:44

[...] News blätterte, fielen mir gleich drei Blogger-Kollegen auf, die ein gleiches taten: der Feynsinn, der Max und der Nerdcore (der allerdings Max’s [...]

Juni 26th, 2013 at 20:02

hallo in die runde! ich hab da eine frage. ich benutze thunderbird, habe mir gpg4win und enigmail runter geladen und im selbstversuch ein schlüsselpaar erzeugt. ich habe auch schon erfolgreich verschlüsselte mails versendet und empfangen. nun will ich den rechner platt machen. wie kann ich denn meinen privaten schlüssel erstmal auf einer externen festplatte sichern und dann auf meinen wieder neuen rechner zurück übertragen? wo finde ich den privaten schlüssel?

ich hoffe, ihr könnt mir helfen.

gruß rené

Juni 26th, 2013 at 20:23

Man sagt es gäbe keine doofen Fragen, nur doofe Antworten – vllt. hab’ ich doch eine gefunden: Was passiert, wenn ich ‘ne verschlüsselte Mehl an meinen Freund schicke, der seinerseits nich verschlüsselt? Kann der lesen was ich ihm schreibe?

Juni 26th, 2013 at 20:24

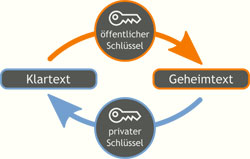

Du kannst ihm nur ne Mail verschlüsselt schreiben, wenn er ein Schlüsselpaar hat. Du brauchst seinen öffentlichen Schlüssel, um deine Mail an ihn zu verschlüsseln. Er entschlüsselt sie dann mit seinem privaten.

Juni 26th, 2013 at 20:25

Das hier bedeutet wohl, dass wir Terroristen sind … (via fefe)

Juni 26th, 2013 at 20:26

@ flatter

Schöne Satire, das mit den Verschlüsselungsempfehlungen. Und sag jetzt nicht, dass du das ernst gemeint hast! (Sehe schon alle fleißigen Verschlüsselungswilligen sich über deine Empfehlungen beugen).

In der “Welt” gibt es einen Artikel, in dem ein gaanz schlauer den Spieß der Entrüstung umdreht: Klar werdet ihr ausspioniert. Wer nicht verschlüsselt, ist selber schuld.

Hat dich der Artikel zu deiner hübschen Satire inspiriert?

@Django: “Definition sicherer Rechner:

War nie am Internet, ist nicht am Internet und wird nie am Internet sein.” Genau.

Hübsche Satire auch hier über die Verwunderung über etwas, das doch alle gewusst haben: “Dass die Geheimdienste den Internetprovidern verboten, ihren Kunden allzu mächtige Verschlüsselungsalgorithmen zur Verfügung zu stellen, weil sie es für ihr Recht halten, auch verschlüsselte Korrespondenz schnell und richtig entziffern zu können, stand auch in der Zeitung zu lesen.” https://www.egon-w-kreutzer.de/

(Ach, der schon wieder.)

Juni 26th, 2013 at 20:28

@rené(6): openpgp – schlüssel verwalten – rechte maustaste – schlüssel in datei exportieren.

Juni 26th, 2013 at 20:30

Zum Thema Verschlüsselung und anderem fällt mir wieder mal Graham Green, Unser Mann in Havanna, ein.

Spaß muss sein. Humor ist Wahrheit.

Juni 26th, 2013 at 20:31

@sinnfrey: Bock auf Gepöbel? Schön. Wenn nicht, kannst du dich ja auf nachvollziehbare Weise, womöglich gar mit Argumenten an der Diskussion beteiligen. Aber tu dir nicht weh.

Juni 26th, 2013 at 20:42

@flatter (8)

War mir, nachdem der Kommentar raus war, auch klar *schäm* Danke für Nachsicht.

Juni 26th, 2013 at 20:54

“Definition sicherer Rechner”

Man könnte auf die Idee kommen, von einem Stick oder CD/DVD zu booten und dann das/die Schlüsselpaar(e) zu erzeugen um es/sie danach auf einem Stick zu speichern. So empfehle ich Bekannten z.B. “C’t Bankix”, wenn sie online-Banking machen wollen.

Zu Egon W. Kreutzer – Er schreibt:

Dass die Geheimdienste den Internetprovidern verboten, ihren Kunden allzu mächtige Verschlüsselungsalgorithmen zur Verfügung zu stellen, weil sie es für ihr Recht halten, auch verschlüsselte Korrespondenz schnell und richtig entziffern zu können, stand auch in der Zeitung zu lesen.

Ich kann nicht zuordnen, was er überhaupt damit meint. Außerdem hat das mit flatters Thema nullkommanix zu tun.

Juni 26th, 2013 at 21:01

“Flatter: “Wie gesagt; probiert, fragt, probiert noch mal und gebt uns dann Tiernamen!”

Hmmm,

kann ich auch Tiernamen vergeben, ohne zu probieren?

Und wer ist “uns”?

Bei der Gelegenheit: Entschuldigung, weiter oben habe ich natürlich Graham GreenE gemeint.

Juni 26th, 2013 at 21:02

Nein.

Die Gefragten.

Juni 26th, 2013 at 21:04

E pluribus unum.

Juni 26th, 2013 at 21:32

Ich habe nichts zu verbergen.

Sollen CIA, Vatikan und die Merkel vllt. auch noch wissen, was ich über sie denke!

…nämlich dass sie ganz ausgezeichnete Arbeit leisten und ich sie ganz dolle mag :)

Juni 26th, 2013 at 21:35

Recht so. Wir lieben den großen Bruder.

Juni 26th, 2013 at 21:44

Schwester!

Juni 26th, 2013 at 21:50

Ich dachte, im Zeitalter von gender-mainstreaming müsse man nicht mehr differenzieren. Sind wir nicht alle polymorph pervers?

Jetzt aber noch mal zurück zum Thema: @Sinnfrey behauptet ja implizit und ohne Begründung, dass die uns zur Verfügung stehenden Verschlüsselungsmethoden nicht unknackbar wären. Das ist bullshit.

Juni 26th, 2013 at 21:59

Eben. Bislang unknackbar und auf absehbare Zeit if ever nur mit einem Aufwand knackbar, bei dem man nur etwas findet, wenn man weiß, dass es da ist. Mal eben durchscannen ist jedenfalls nicht, und die Verschlüsselung kann man immer schön noch höher schrauben, sollte es denn nötig werden.

Juni 26th, 2013 at 22:00

etwas OT, aber aus Neugier eine Frage. Also mal angenommen, man würde sich mit voller Absicht in ein Botnetz einbinden welches mit einem Phrasendreschgenerator (á la https://www.elsewhere.org/pomo/ mit ein bißchen Terror-Vokabular angereichert) schein-sinnvolle Mails generiert. Und das in rasender Folge, evt. noch schwach verschlüsselt. Könnte man damit die Schlapphüte nicht ein wenig ins Schwitzren bringen?

Juni 26th, 2013 at 22:11

Das Problem bei der asynchronen Verschlüsselung ist, dass das den grössten Teil des Kreises von Freunden/Geschäftspartnern schlicht überfordert, die kapieren das einfach nicht (da brauchts wohl doch ein gewisses Nerd-Talent).

Ich rege in solchen Debatten immer an, anstatt zwei Schritte auf einmal zu machen (was ja eh nicht klappt), lieber zwei einzelne Schritte nacheinander zu machen, um dem gewöhnlichen Volk die Verwendung von Verschlüsselung richtig beizubringen.

Was heisst das?

Dass man die erstmal an die synchrone Verschlüsselung gewöhnt (wobei das möglichst einfach in Tools und Programme integriert sein müsste, hier wären also die Programmierer gefragt, die aber dummerweise das Nerd-Talent haben und die synchrone Verschlüsselung von vorneherein ablehnen).

Und dann, wenn das Volk sich an die Handhabung synchroner Schlüssel gewöhnt hat, dann kann man denen beibringen wie asynchrone Schlüssel funktionieren.

Jetzt werden vermutlich viele aufschreien, wie ich denn solchen Irrsinn vorschlagen könne, und dass das Übermitteln des synchronen Schlüssels die ganz grosse, ganz schlimme Achillesferse der synchronen Verschlüsselung ist, und daher mein Vorschlag ja sowas von unprofessionell wäre.

Aber bitte, macht ruhig weiter so. Versucht weiterhin zwei Schritte auf einmal zu machen und dem gewöhnlichen Volk gleich die asynchrone Verschlüssselung beizubringen … und scheitert damit wie ihr es schon seit vielen Jahren tut. Ihr werdet damit nie aus der Nerd-Ecke herauskommen (oder es wird noch hundert Jahre dauern bevor der Durchschnitts-IQ hoch genug sein wird, dass Paul Mustermann die asynchrone Verschlüsselung auf Anhieb kapiert).

Juni 26th, 2013 at 22:17

OT: Die Anstalt wechselt das Personal aus und soll ab 2014 ohne “Neues” wiederkommen. Das wird sicher nuhr ein paar Kilometer wenig nach rechts rücken?

Juni 26th, 2013 at 22:31

Mein Sinnbild für moderne und sichere Verschlüsselung sind die schicken neuen Koffer mit den Zahlenkombinationsschlössern, die, damit die Gepäckkontrolle (die Gepäckkontrolle der Guten natürlich) den schicken neuen Koffer nicht kaputtmacht, ein zusätzliches Schloss haben, für das nur die Gepäckkontrolle der Guten den Schlüssel hat, und mit dem das Zahlenschloss nach Belieben geöffnet werden kann, ohne die Zahlenkombination irgendwie zu stören, so dass die Zahlenkombination auch nach dem Öffnen des Koffers erhalten bleibt und einwandfrei weiter funktioniert, so dass man, falls man seinen Zahlenschlüssel vergessen hat, wie es sich gehört den Koffer nicht öffnen kann, es sei denn, man bittet die Gepäckkontrolle der Guten um Hilfe, welche einem aber vermutlich wegen Nichtzuständigkeit für das Öffnen von Koffern im Besitzerauftrag verweigert werden wird.

Also, dann verschlüsselt mal schön.

Juni 26th, 2013 at 22:31

@Pragmat: “Aber bitte, macht ruhig weiter so …” Jetzt frage ich, wer ist “ihr” und finde diesen vorwurfsvollen Tonfall unangemessen. Es gibt ja keine Verschwörer, die sich das so ausgesucht haben und ich gehöre sicher ebensowenig dazu wie die Kommentatoren hier. Es hat sich nur quasi als Standard durchgesetzt und ist für diejenigen, die das bislang für sinnvoll erachtet haben, auch zu bewerkstelligen. Das muss übrigens auch niemand “kapieren”, wie das funktioniert, das muss man nur zum Rennen bringen. Im übrigen sprichst du bei denen, deren IQ du für das Problem hältst, von Leuten, die 1234 als Passwort benutzen. Ich kann mich genauso fragen, was die denn mit symmetrischer Verschlüsselung sollen. Schließlich: Ich kann das dem einen oder der anderen beinringen und mit denen dann verschlüsselt kommunizieren. Die höhere Kompetenz bestimmt hier das Niveau, nicht die niedrigere.

Juni 26th, 2013 at 22:32

Vielleicht an der Stelle noch ganz hilfreich für die Leser : zum testen der Verschlüsselung gibts adele

adele@gnupp.de

Hilfreicher Link vom Bundesministerium für Wirtschaft

https://www.gnupp.de/pdf/einsteiger.pdf

seite 24

Adele schicken Sie zunächst Ihren

öffentlichen Schlüssel. Wenn Adele

Ihren Schlüssel empfangen hat,

verschlüsselt sie damit eine E-Mail

an Sie und sendet sie zurück.

Diese Antwort von Adele ent-

schlüsseln Sie mit Ihrem eigenen

geheimen Schlüssel. Damit Sie

wiederum Adele verschlüsselt

antworten können, legt Adele ihren

eigenen öffentlichen Schlüssel bei

Juni 26th, 2013 at 22:33

@Sinnfrey: Du hast offenber nicht die geringste Ahnung von Verschlüsselung, kompensierst das aber hervorragend durch Arroganz. Ich schlage vor, du stellst das Getrolle jetzt ein. Danke.

Juni 26th, 2013 at 22:33

@26: In Zukunft also nur noch “Die Anstalt”? Wie wäre es mit dem BKH Bayreuth als Drehort? Chefarzt Dr. Leipziger und Gäste nehmen den Rechtsstaat mal so richtig auf die Schippe, da bleibt kein Auge trocken.

Juni 26th, 2013 at 22:36

@Bill(24): An so etwas hatte ich auch schon gedacht. Kommt sicher irgendwann.

Juni 26th, 2013 at 22:43

@Sinnfrey: Nomen est omen.

Juni 26th, 2013 at 22:55

Sehr gute Idee!

Ich bete ja immernoch, dass das mit dem verschlüsselten Mailen im privatbereich endlich mal was wird. Ich nutze seit Jahren (leider eigentlich nur zum signieren) diese Rundumsorgloslösung:

https://www.gnupt.de/site/index.php?option=com_content&view=article&id=70&Itemid=514&lang=de

Einmal eingerichtet, mittlerweile 5mal über unterschiedliche Partitionen umgezogen… :)

Vielleicht hilft’s ja jemandem. :)

Juni 27th, 2013 at 00:26

@flatter

Leider hast Du mich in einigen Punkten völlig falsch verstanden.

1.) Es geht NICHT um mangelnden IQ, sondern schlicht darum dass Technik-Affinität viel weniger verbreitet ist, als die Technik-Affinen glauben.

Ich weiss das deswegen weil ich viele Jahre im firmeninternen PC-Support gearbeitet habe und in dieser Zeit sehr viele hochintelligente und gebildete Leute kennengelernt habe, die sich aber am PC anstellen wie die Hinterwäldler. Bereichsleiter und Leute aus dem Vorstand, die ihre Dateien auf dem Desktop abspeichern, weil sie die sonst nicht wiederfinden, sind keine Seltenheit.

So aus meiner Erfahrung sind nur etwa 20 % der Belegschaft erfahren am PC, der ganze Rest hangelt sich irgendwie durch und braucht jedesmal Hilfe, sobald eine Kleinigkeit anders läuft als erwartet.

2.) Ich habe mit keinem Wort von “Verschwörern” geredet (und finde das jetzt auch unfair von Dir mir das zu unterstellen).

Diejenigen die lautstark werben für die asynchrone Verschlüsselung, sind schlicht die kleine Gruppe von Technik-Affinen in unser Gesellschaft (oftmals Linux-Fans), und die aber leider allergrösste Schwierigkeiten damit haben zu kapieren, dass der grösste Teil der Bevölkerung den Technik-Kram eben nicht so gut versteht wie sie selbst (von daher kann man die PGP-Szene auch als etwas autistisch bezeichnen).

3.) Geht es mir nicht darum irgend jemand anzugreifen, sondern darum, ein grundsätzliches Problem bei der massenhaften Einführung von asynchroner Verschlüsselung aufzuzeigen (ein Problem dass die PGP-Freunde schlicht verdrängen nach dem Motto “Das ist doch nicht schwer, das müssen die doch kapieren”) und auch gleich einen Lösungsweg anzubieten.

Schade dass Du Dich deswegen gleich auf den Schlips getreten fühlst (wundert mich aber gar nicht, Deine Reaktion habe ich von anderen Verschlüsselungs-Werbern oftmals genauso erlebt, also mangelnde Kritik-Fähigkeit).

Aber frage Dich mal selbst: Wie viel Prozent Deines Bekanntenkreis benutzt standardmässig Verschlüsselung?

Juni 27th, 2013 at 00:38

oh tempora, oh mores.

Juni 27th, 2013 at 00:48

flatter 9. das ist doch zu erwarten. in einer filmreihe, die in den 70ern oder 80ern lief (die rebellen vom jang chang po oder so ähnlich, eine uralte chinesische geschichte), wurde anläßlich eines kampfes gegen die kaiserlichen truppen von den rebellen eine kanone erfunden und eingesetzt. der anführer der rebellen befahl, die kanone zu zerstören, weil durch sie eine eskalation der erfindung von waffen in gang gesetzt würde.

man wende die strategie der de-eskalation mal auf das feld elektronischen datenaustauschs an. jedesmal wenn ich rauchzeichen sehe, denke ich, die terr-ohr-risten haben ihr medium der kommunikation bereits gewechselt.

Juni 27th, 2013 at 00:49

einer der frühen essaybände von adorno heißt übrigens prismen und nicht prism.

Juni 27th, 2013 at 00:55

@Pragmat: Keine Sorge um meinen Schlips, ich bezog mich nur auf die Formulierung. Da ich jetzt! selbst erst mit der Verschlüsselung angefangen habe, weiß ich, dass das alles nicht einfach ist. Wenn es einfachere Möglichkeiten gibt, immer her damit (symmetrische Verschlüsselung bringt ganz andere Probleme mit sich btw) ! Ich würde mich aber freuen, gingest du auch auf meine Argumente ein. Was ich meine ist, dass nicht diejenigen, die zur Verschlüsselung bereit und in der Lage sind, den Standard setzen, sondern das, was angeboten wird.

Juni 27th, 2013 at 01:12

[½OT] … und auch im Reallife boomt die Spionage

@klaus: “die terr-ohr-risten”

Einer meiner Nachbarn hat sich auf Glossolalie spezialisiert, garantiert unknackbar. Seine Botschaften verkündet er bei gutem Wetter immer vom Balkon und erzählt sie den Möwen, die hier kreisen.

Juni 27th, 2013 at 02:01

[...] Kollegen Flatter und DaMax haben es getan. Andere haben es auch getan. Viele tun es jeden Tag, gelegentlich sogar [...]

Juni 27th, 2013 at 02:33

Nutzt einfach mehr Botsysteme. Für den Rest ist gesorgt.

Juni 27th, 2013 at 07:04

Ich habe einen Superschlüssel. Besteht aus nem Briefumschlag und nem Stück papier drinne, wo was draufsteht.

Den Briefumschlag verklebe ich und schreibe auch keinen Absender drauf. Auf den Briefumschlag drucke ich Kaufhof Galeria Winterwerbung (im Hochsommer). Bisher haben alle Terrorgenossen die Briefe ungeöffnet erhalten.

Juni 27th, 2013 at 07:13

@reinplatzer, dein nachbar erinnert mich an günter eich. vielleicht sollten wir uns gegenseitig himbeeren ins ohr flüstern.

Nachrichten, die für mich bestimmt sind,

weitergetrommelt von Regen zu Regen,

von Schiefer- zu Ziegeldach,

eingeschleppt wie eine Krankheit,

Schmuggelgut, dem überbracht,

der es nicht haben will –

Jenseits der Wand schallt das Fensterblech,

rasselnde Buchstaben, die sich zusammenfügen,

und der Regen redet

in der Sprache, von welcher ich glaubte,

niemand kenne sie außer mir –

Bestürzt vernehme ich

die Botschaften der Verzeiflung,

die Botschaften der Armut

und die Botschaften des Vorwurfs.

Es kränkt mich, daß sie an mich gerichtet sind,

denn ich fühle mich ohne Schuld.

Ich spreche es laut aus,

daß ich den Regen nicht fürchte und seine Anklagen

und den nicht, der sie mir zuschickte,

daß ich zu guter Stunde

hinausgehen und ihm antworten will.

Günter Eich, aus: “Botschaften des Regens”

© Suhrkamp Verlag 1955

Juni 27th, 2013 at 09:11

zwei imho interessante Kommentare von Nebenan, der hier und der Folgende.

Ob der aktuelle Hype etwas ändert? Und was ist mit schwitzigs Einwurf betreffend des Verhaltens?

Juni 27th, 2013 at 09:29

Ich möchte meine Mails aber nicht verschlüsseln, und wünsche allen Abgreifern viel Spaß bei der Lektüre des smalltalks, den ich normaler Weise absondere.

Juni 27th, 2013 at 10:40

@Vogel Es geht ganz sicher nicht nur um Verhaltensanalyse. Spätestens an dem Punkt, wo Leute nicht mobil ins Netz gehen, wird’s doch mager mit der Verhaltensananlyse. Dann ließe sich noch nachvollziehen wann wer zu wem Nachrichten schickt. Das wird sicherlich analysiert, stimmt. Kann allerdings auch sein, dass ich von den Methoden der Verhaltensanalyse eine falsche Vorstellung habe. Da darf mich dann gerne jeder erhellen.

Was die Trägheit angeht, sich nach Möglichkeit solcher Beschattung zu entziehen, ist das wohl nicht von der Hand zu weisen. Ist allerdings immer alles eine Frage der Zeit und der Menge an Nutzern. Selbst E-Mails schreiben war mal donnerlüttchen und exotisch-futuristisch. Hat sich schnell erledigt, richtig. Für viele Geschäftsleute sollte das eigentlich selbstverständlich sein, auch heute schon. Da wundert mich eher wie wenig verbreitet das ist.

Dass das bei mir nicht verbreitet ist, wundert mich hingegen gar nicht. Bin schließlich schon seit über 20 Jahren DAU. ;o) Vielleicht nicht mehr ersten Grades, aber knapp dahinter.

Juni 27th, 2013 at 10:54

Ich finde den Aufruf zur Verschlüsselung erst mal gut um diese Möglichkeit den Computerversierten in Erinnerung zu rufen.

Ansonsten schließ ich mich dem @35 Pragmat, Absatz 1 an.

Es kann ja jeder von den Nerds darüber nachdenken wie gut er/sie selber kochen, tapezieren, Bremsbeläge wechseln oder auch nur seine Steuererklärung kann.

Und wieviel mitleidiges Kopfschütteln man erntet bei Leuten, die eben eines der genannten Beispiele beherrschen.

Die Arbeits- und Interessenteilung geht auch ohne “Divide et Impera” weiter als man denkt.

Computerbeispiel:

Ich muß am Wochenende auch wieder jemandem helfen, der nicht einmal ein Programm installieren kann. Auf Wunsch eben dieser Person vor 2 Monaten Win 7 installiert kam gestern der Anruf: “Seitdem du das gemacht gehen keine Fotos mehr vom Handy auf den PC!” OMG !

;-)

Juni 27th, 2013 at 11:16

Ich werde in Kürze mein Laptop neu aufsetzen und dabei auch alles zu verschlüsseln versuchen, was so verschlüsselbar ist. Mit Truecrypt für mein eigenes System habe ich schon gute Erfahrungen gemacht, eMail kommt nun teilweise dazu. Schließlich habe ich definitiv was zu verbergen – meine Privatsphäre. Das Problem ist nur, dass praktisch niemand in meinem Umfeld verschlüsselt, weder privat noch beruflich. Computer sind zwar omnipräsent aber alle User gehören zur Kategorie: Betriebssystem, was ist das? Auch wenn ihr hier mir noch so sympathisch seid, wäre es doch ein wenig einseitig, wenn ich am Ende nur noch mit Euch kommunizieren könnte.

Dennoch: Zunächst versuche ich mal, meine Mutter (>70) zu überzeugen. Wenns klappt, melde ich mich diesbezüglich wieder!

Juni 27th, 2013 at 11:18

@Uena (45)

“Für viele Geschäftsleute sollte das eigentlich selbstverständlich sein, auch heute schon.” Genau!

“Da wundert mich eher wie wenig verbreitet das ist.” Eben!1!!

Juni 27th, 2013 at 11:56

Ich habe das schon vor Jahren aufgegeben. Das Bewusstsein für die Problematik der Überwachung durch den Staat ist in meinem Freundeskreis so ziemlich gleich Null. Und dementsprechend niedrig ist auch die Quote, wenn es um die Kenntnisse zur Verschlüsselung geht. Dafür ist der Standpunkt “Ich hab ja nichts zu verbergen” um so öfter anzutreffen, quasi fast 100% – gepaart mit hochgezogenen Augenbrauen, wenn man die Problematik trotzdem wieder mal zur Sprache bringt.

Es ist schon ein Kreuz ;(

Juni 27th, 2013 at 12:31

Noch ein ganz guter Artikel zum Thema…

Juni 27th, 2013 at 12:37

@9

https://security.blogs.cnn.com/2013/06/25/terrorists-try-changes-after-snowden-leaks-official-says/

Letztlich nur Ausdruck von Hilflosigkeit und Denkweise unserer “Eliten”

Und es kommt auch so an.

Kurze Auswahl an Leserfeedback auf das Machwerk von CNN bzw. Barbara Starr

Boondawgle

***. Not a shred of actual evidence – not one single shred. Welcome to our American Pravda.

___

Fripp

Right, ‘assumptions’, ‘concerns’, ‘possibilities’ – and not one shred of proof, dear ‘journalist’.

You should change your URL to cnn.gov to more accurately reflect where you stand.

___

state wookie

***

Thanks, Barbara, the next time we want to read a White House press release we’ll just go to their website. In the meantime just do the world a favor and stop calling yourself a “journalist.”

@49

Das Kreuz wird täglich kleiner ;-)

Juni 27th, 2013 at 13:54

Sinnfrey bekommt sein treues Engagement hoffentlich gut bezahlt von irgendsoeiner Propaga… sorry PR-Bude…

Pragmat – dann lieber nix tun als etwas zu schwieriges? So ein Aufruf ist auch einen Gehaltsscheck wert.

Juni 27th, 2013 at 14:41

PGP/GPG sollte nur eine Anfang sein, dann aber Bestandteil einer Umfassenderen “Verschlüsselung”. So, wie bei jeder Verschlüsselten Nachricht “Salz” mit eingestreut wird, sollte man auch “Salz”-Mails generieren, die wild alle möglichen Adressaten anschreiben, die man kennt und nicht kennt und das sollten möglichst viele machen, so dass auch aus den Anzahl der Mails und den angeschriebenen Adressaten nur schwer geschlußfolgert werden kann, mit wem man denn nun kommuniziert. Den Inhalt verschleiern ist das eine, das andere ist auch den Kontakt, den man wirklich pflegt, zu verschleiern.

Was ich meine ist ein System bei Mails ähnlich vergleichbar dem Tor beim Browsen, denn https allein reicht nicht.

Wobei man sich aber immer im klaren sein muß: Absolute Sicherheit gibt es nicht. Jede Verschlüsselung, jede Verschleierung legt nur die Latte für die Entschleierung etwas höher. Mit entsprechendem Aufwand und entsprechender “Technik” wird alles entschleierbar. Und wenn es das sozial engineering ist, sofern man als Target wichtig genug wird.

Aber auch die Technik schreitet voran. Jede Art von Verschlüsselung, die wir heute kennen, wird Makulatur, wenn es möglich wird darauf Quantencomputer und Quantenalgorithmen anzuwenden. Die Komplexität des Entschlüsselns wird auf einmal linear zur Schlüssellänge und ist nicht mehr Exponentiell. Es wird also eine Wettstreit der Technik und der Algorithmen geben.

Es bleibt also die grundsätzliche Frage: Wie viel Aufwand will ich in derlei Investieren und kann ich es noch verstehen, was ich da mache? Außerdem bin ich nicht allein in dem Spiel, weil ich ja mit anderen reden will.

In meinen Augen ist es deshalb deutlich effektiver gegen dieses Abschnorcheln selbst vorzugehen, als es technisch und nur punktuell zu erschweren. Ja, ich träume gerade. Aber ich hoffe, das das noch mehr so träumen und mitteilen.

Juni 27th, 2013 at 15:03

Gähnende Leere im Bundestag beim Thema Überwachung: opalkatze

Was für eine Bagage! Ich meine es war Sonneborn, der mal vorschlug den Plenarsaal zu fluten. Von einem Schwimmbad hätten jedenfalls alle was.

@Melebert: “Quantencomputer” – Die beste Verschlüsselung scheint immer noch der Kapitalismus zu haben; an dem scheitern wohl gar die Quanten – zur Freude der Quandts.

Juni 27th, 2013 at 15:33

Naja Melebert. Ein kleiner pathetischer Aufruf an die Gläubigen der herrschenden Kapitalkömmodiendemokratie? Wer sowas verbreitet will blind machen!

Passend dazu wieder sanft daherkommende Entmutigungsversuche a la bringt ja eh nichts. Gibt’s in den PR Buden nur noch Praktikanten?

Edith: ich finde es ausgesprochen fahrlässig zu behaupten, dass das Vorgehen gegen “Schnorcheln” deutlich einfacher ist, als erstmal passiven Widerstand gegen diese Abhörstrategie zu zeigen.

Juni 27th, 2013 at 15:46

@Herr Liebreiz und Reinplatzer: Um es deutlicher zu machen: Auf rein technische Mittel zu setzen, um sich vor dem Abschnorcheln zu schützen, führt zu einem Kampf, der verloren ist, bevor er begonnen hat. Es ist nur ein Erschweren, kein Verhindern.

Tor erfordert neben der technischen Implementierung auch eine soziale Bereitschaft: Man muss bereit sein zu teilen und vertrauensvoll zu kooperieren mit Leuten, die man nicht kennt. Das ist übrigens auch genau die Schwäche des Tor-Netzes. Es ist ein Angriffspunkt, weil man die Betreiber der Knotenpunkte zum “Internet” vielfältig und je nach Staat und Agentur angreifen kann.

Mich in die Ecke des Apologeten des Kapitalismus bzw. Angestellten einer PR-Agentur zu stellen, lässt nur darauf schließen, wie kurzfristig und kurzsichtig ihr denkt, wie wenig Ahnung ihr von der Technik und ihren Grenzen habt. Technik kann nur ein Hilfsmittel sein, nie die Lösung.

Juni 27th, 2013 at 15:53

ninjaturkey (49) trifft es auf den punkt. wenn ich dran denke in meinem bekanntenkreis verschlüsselung zu etablieren, steht mir bis zum ende des jahres jede freie minute damit vor augen. das fass mach ich nicht auf. die zeiten sind vorbei. auch andere kontakte die ich so habe wären sicher schwierig. ich glaube nicht dass meine kfz-versicherung bspw. was mit verschlüsselten mails anfangen kann. oder wenn ich bewerbungen sende: wie soll das gehen? vorher anfragen ob die gnupg einsetzen? insgesamt bleibt da sicher noch viel zu tun.

Juni 27th, 2013 at 16:04

Melebert, tschuldigung… aber säusel doch einfach weniger. Einer Verschlüsslung mit PGP ist derzeit nur unter hohem Zeitaufwand etwas entgegenzusetzen, was der Strategie des massenhaften Emailabfischens nunmal ordentlich im Wege steht.

Du kommst hier rein und faselst romantisch-verspult was von Quantentechnologie und dem gesellschaftlichen Vorgehen gegen das staatliche Schnorchelverhalten und wirfst hier jemandem vor, er würde kurzsichtig denken? Au weia.

Wir sind im Jetzt und Hier. Fast alle die hier lesen haben begriffen, dass unsere Demokratie, wenn sie überhaupt schon mal existiert hatte, jetzt jedenfalls im Arsch ist und an den Marionettenfäden des Kapitals hängt. Dass Politik lediglich nur noch eine Wahlkampfinszenierung ist. Und dass eine Veränderung des System wohl nicht möglich ist.

Also geht es bei diesem einen Artikel um eine Möglichkeit, nicht mehr und nicht weniger, übers Quatschen hinaus den Schlapphüten in die Suppe zu spucken. Und nicht um den Gral der allmächtigen Lösung.

Den Glauben an eine demokratische Veränderung zu schüren ist für meine Begriffe jedenfalls ziemlich reaktionär.

Juni 27th, 2013 at 16:13

@Mel: “Mich in die Ecke des Apologeten des Kapitalismus”

Wüsste nicht, wo ich das getan hätte?!

“Technik kann nur ein Hilfsmittel sein, nie die Lösung.” – Zustimmung. Eben genauso wie Windkrafträder, Null-Energie-Häuser usw. die Verhältnisse ja auch nicht kurieren, sondern die Versteifung darauf sogar den Blick verengen kann und ja auch tut.

Juni 27th, 2013 at 16:49

@Herr Liebreiz: Wer nicht deiner Meinung ist, ist gegen dich und wer gegen dich ist, ist reaktionär. Das scheint kurz gefasst, deine Meinung zu sein. Dabei hast du dich aber nur auf ein Beispiel bezogen, was verdeutlichen soll, dass auch heutige Techniken knackbar sein werden, wenn die Entwicklung weiter und weiter geht. Es findet also sowas wie ein technisches Wettrüsten statt. Das ist meine Kernaussage dazu und deshalb ist Technik nur eine Mittel, keine Lösung.

Vielleicht ist das Beispiel auch nicht ganz verständlich und zu weit her geholt. Aber wenn du dir ein wenig Mühe machst, dann dürften dir auch die Meldungen über geknackte Verschlüsselungs- und Signierungsverfahren bekannt sein. Es kann jeden Algorithmus treffen, das er mit Annahmen arbeitet, die das knacken erleichtern und die Komplexität auf einmal auf ein machbares Maß zurück stutzt. Manchmal liegt dies allein an der Implementierung der Algorithmen. Sciherheitsforscher investieren verdammt viel Gehirnschmalz, um ihre Algorithmen durchzutesten und auch die Implementierung dicht zu machen. Jetzt frage dich, warum die NSA so viel Mathematiker beschäftigt. Sich bei Sicherheitsfeatures sicher zu fühlen ist trügerisch. Sicherheit ist ein Prozess, kein Zustand.

PGP/GPG allein zu benutzen ist auch so ein Punkt, weil PGP nur den Inhalt verschlüsselt, aber die versendeten Mails nach wie vor deine sozialen Kontakte offenbaren. Deshalb braucht man auch sowas wie Salz-Mails. Und wenn du nicht weißt, was das Salz bei Verschlüsselten Texten zu tun hat, dann lies nach, was es bedeutet und welche Funktion es hat.

Und noch was zu PGP: Es lebt davon, dass Kommunikationspartner wissen und verstehen wie es funktioniert bzw. wie man es in den entsprechenden Anwendungen benutzt. Genauso wichtig ist aber auch der Austausch vertrauenswürdiger Schlüssel. Schlüssel sollten auch nie ewig gelten, sondern regelmäßig ausgewechselt werden. All die Probleme sind real und werden als Hindernis/Hürde empfunden, wie hier schon einige andere Schreiber deutlich sagten. Sind das auch alles Reaktionäre?

Es ist einfach nur ein alt bekanntes Problem, dass selbst bei Technikern die nicht in die Anwendungen integrierte (Sicherheits)Features, die zusätzlichen Aufwand erfordern, um sie einzubauen, einfach nicht benutzt werden. Sprich, das Problem ist etwas sehr menschliches: Faulheit.

Sieh mich als reaktionär, versuche aber wenigstens die Komplexität des Themas zu begreifen und dass PGP nur eine zeitlich begrenzte Verbesserung bringen kann. In dem ganzen Prozeß ist zu viel Mensch, als dass da nicht social engineering unknackbares knackbar machen könnte.

Nein, ich will keinen Stasi-Verschnitt und es ist egal, ob sie im Netz schnüffeln oder nur an der Wand nebenan, Fenster mit Laserstrahlen scannen, um Gespräche abzulauschen oder ähnliches. Die Technik und der technische Schutz davor ist nicht entscheidend sondern kann nur vorübergehend eine Lösung sein.

Der Rest ist Träumerei und passt ganz gut in dieses Blog.

Juni 27th, 2013 at 17:28

https://www.google.ch/search?q=lord+snowdon&ie=utf-8&oe=utf-8&aq=t&rls=org.mozilla:de:official&client=firefox-a

Juni 27th, 2013 at 17:35

59: Hast Recht. Verschlüsselung ist eine reine Minderheitenveranstaltung selbst unter PC-affinen Normalusern. Ich krieg nicht mal TOR in den Google-Crome. Versuch aufgrund mehrer unterschiedlicher Anleitungen stets gescheitert. Hab nur startpage und ghostery und gelte deshalb in dieser Diskussionsrunde daher wahrscheinlich als Blödmann. Obendrauf kommt dann noch Kaspersky (Trojaner), von dem Burkhard Schröder sagt, es sei Schlangenöl.

Juni 27th, 2013 at 17:36

Gottchen, son langer Text und immer noch so wenig mehr Sinn. Kaum einer hier im Blog ist so engstirnig anzunehmen, dass Technik eine oder die Lösung des Problemes ist, dass wir hier, an deren Blogs und in den Szenen direkt diskutieren. Das Problem staatlicher Überwachung und Repression; eines zunehmend enger werdenden Stricks um eines jeden Bürgers Hals; darauf abzielend Proteste die irgendwann aus der gesellschafltichen Mitte erwachsen, ersticken zu können.

Da ist mir Dein wiederum wortreiches aber doch eher inhaltsgemindertes Phrasieren des immer gleichen Inhalts vergleichsweise wurst, weil so trivial und auf der Hand liegend, das sie die tatsächliche Problematik eher verwässern. (“Versuch wenigstens die Komplexität zu begreifen” – lach… mess das Problem bitte nicht an Dir). Edith: gotteswillen, ich sehe gerad, der Text wird ja immer und immer länger und immer das gleiche. Gejammere über die Schwierigkeiten aber keine Alternativen und Visionen. Was willst Du eigentlich?

Sorry, man kann nicht immer und immer wieder die Basics mahnen.

Ich habe nicht geschrieben, dass die Änderung einer wirklich wesentlichen, antidemokratischen Fehlentwicklung unserer Staates einfacher sei, als der Einsatz von PGP. Diesen Unsinn hast Du geschrieben. Ich unterstelle Dir dabei immer noch Absicht!

Juni 27th, 2013 at 19:29

Ich setz mal noch einen drauf: Wer keine Ahnung hat von Verschlüsselung, das auch gar nicht nützen will und es nie verstehen wird, könnte sich trotzdem Schlüssel besorgen und die verteilen. Man kann ihm dann Mailw schicken, die er ungelesen wegschmeißt. Sollte irgendwann dann die Hoffnung bestehen, das Zeug entschlüsseln zu können und die InterStasi fängt an zu dechiffrieren, haben sie ggf. zigtausende irrelevante Texte zu lesen. Das wäre tatsächlich nützlich.

Juni 27th, 2013 at 20:31

Die ganze Technik-Diskussion ist eigentlich ziemlich müßig. Angeblich echauffieren sich nicht wenige unserer Mitbürger über die Tatsache, dass diese gigantische Datensammelwut illegal ans Licht gekommen ist und wollen den Snowden am liebsten hinter Gittern sehen. In ihrer Beschränktheit verstehen diese Menschen auch nicht, dass dieses monströse Abfischen von Daten ein wesentlich schwerwiegenderer Eingriff ist als der Geheimnisverrat von Snowden und längst nicht nur rechtlich gesehen äußerst brisant ist. Auf freitag.de wird in einem Artikel die Frage gestellt, wo in der Bevölkerung und in der Politik die Entrüstung bleibt. Gut, dass die Politik jetzt leise vor sich hin pfeift, ist klar. Aber sehen wir den Tatsachen ins Auge: die meisten interessiert es schlicht nicht, was mit ihren Daten passiert. Als gutes Beispiel muss man sich nur mal das Nutzerverhalten auf Facebook betrachten.

Juni 27th, 2013 at 20:46

@64. altautonomer: Ghostery ist schon nicht schlecht, mit Antivirenzeugs halte ichs wie Burks und Fefe. Zusätzlich habe ich noch LittleSnitch laufen, dann kann der Trojaner ruhig auf die Platte, aber nicht mehr nach Hause telefonieren ;-)

Alternativ gibts auch Hands Off, das genau so gut sein soll. Beim PC sollen Zone Alarm bzw. Sphinx Firewall Control das Gleiche tun.

Einer noch zum Thema Antiviren – meine Frau heute beim Mail sortieren: “Du, ich hab doch nichts bei Shop24 bestellt, oder hast Du? Da hängt ne Rechnung dran…” Ich:”Nix anklicken! Erst mal schauen… Aha, Rechnung.exe *grins*” (Mac-User). Hab das Teil dann gewohnheitsmäßig in meinem Texteditor geladen. Ich schau mir immer gern die Klartextpassagen an in denen Libraries aufgerufen und Antivirernsoftware gesucht wird ;-)

Juni 27th, 2013 at 21:15

vielleicht langsam zu sehr ot, aber ich habe ghostery durch disconnect ersetzt. auf dieser seite hier vorgestellt: https://prism-break.org/

zusammen mit den üblichen alternativen.

Juni 27th, 2013 at 21:17

[...] Hühnerhaufens lesen sich die Reaktionen auf die Schnüffelskandale in der Netzwelt. Die einen posten Links zu Anleitungen für Verschlüsselungsmöglichkeiten, verlinken zum Tor-Projekt und sehen jetzt die Chance, den [...]

Juni 28th, 2013 at 08:07

ucsd.edu

a quantum computer using Shor’s algorithm and Bluegene(L) rated at 2 teraflops for post and preprocessing should be able to crack RSA-2048 in roughly the time it takes to boil a pot of tea.

nytimes

Google said it had already devised machine-learning algorithms that work inside the quantum computer, which is made by D-Wave Systems … the quantum computer was 3,600 times faster than traditional supercomputers. … The machine Google will use at NASA’s Ames Research facility, located near Google headquarters, makes use of the interactions of 512 quantum bits, or qubits, to determine optimization. They plan to upgrade the machine to 2,048 qubits when this becomes available, probably within the next year or two … This year D-Wave sold its first commercial quantum computer to Lockheed Martin. … Goldman is an investor in D-Wave,

mind-computer

Vesuvius is capable of executing a massive number of computations at once, more than 100,000,000,000,000,000,000,000,000,000,000,000,000, which is would take millions of years on a standard desktop.

Jetzt ist mir klar, warum die den Snowden in den MSM hofieren, also: wer was zu verbergen hat, bitte verschlüssenln, dann brauchen wir uns nur auf diese Informationen konzentrieren.

Juni 28th, 2013 at 11:35

Genau, mein Megasys-4-Computer wird aber noch schneller: Er wird das Universum in 12 sekunden so weit umrechnen, dass alles in einer beliebigen Farbe erscheint. Bull-Shit.

Verschlüsselung kann man komplexer machen in dem Maße, in dem Entschlüsselung technisch vorankommt, und Verschlüsseln bleibt immer einfacher als entschlüsseln. Bestenfalls werden sie in fünf Jahren die Mails von vor fünf Jahren lesen können, 10 Jahre alter Smalltalk, für den man immer noch die Zeit braucht, um ihn maschinell vorsortieren zu lassen und dann zu lesen. Irrelevant.

p.s.: Textaufgabe: Wenn man 6 Minuten braucht, um eine Mail zu entschlüsseln, wie lange dauert es dann, 20.000 Mails zu entschlüsseln?

Juni 28th, 2013 at 12:33

Sie haben die Dimension nicht erkannt, Quantencomputing ist eine Revolution, da diese Maschinen massiv parallel arbeiten, und im Gegensatz zur normalen von Neumann-Architektur Berechnungen in einem Arbeitsgang durchführen können, wo herkömmliche Rechner alle möglichen Kombinationen einzeln durchgehen müssen.

Quantenkryptographie ist jetzt noch sicher, aber weit entfernt von kommerzieller Endbenutzeranwendung.

RSA ist für’n A.

Juni 28th, 2013 at 12:43

Sie haben meine Argumente missachtet. Was “weit entfernt” ist von Endbenutzeranwendung, ist auch weit entfernt von ausreichender Verfügbarkeit. Verschlüsseln wird immer leichter sein als entschlüsseln, zumal man z.B. mit einem Mix aus asymmetrischer und symmetrischer Verschlüsselung mehr ‘Zufall’ einbauen kann. Mein Hauptargument bleibt aber die Textaufgabe. Der Aufwand lohnt sich nur, wenn man zeitnah entschlüsselt und dann auch etwas in der Hand hat.Ihr wollt es wohl nicht wissen: Sie sammeln Daten, weil sie die unverschlüsselten haben wollen!

Juni 28th, 2013 at 12:46

Sie haben mir nicht zugelesen, der Quantenrechner bei Google, oder der bei Utah kann einen 2048-bit RSA Schlüssel in der Zeit entschlüsseln, die eine Tasse Tee zum aufkochen benötigt. Mit Quant.Comp. hat man eine Dimension mehr zur verfügung, wodurch der Rechenaufwand exponential abnimmt.

Juni 28th, 2013 at 12:53

Mal sehen, was Verschlüsselungsnetzwerke dem entgegenhalten?

Wo bleibt die Antwort auf mein Hauptargument? Welche Mails entschlüsseln wir zuerst, wie lange dauert es, bis auch nur eine einzige relevante Mail entschlüsselt ist und was sagen Sie zu dem Pool

UNVERSCHLÜSSELTER KOMMUNIKATION, AUF DIE SIE ES ABGESEHEN HABEN?

oops. laut geworden …

Juni 28th, 2013 at 12:58

Beim Max wird u.a. das Problem erwähnt, dass verschlüssele Mails nicht archivierbar sind. Man muss also bevor man z.b. Mails auch nur scannt, selbige zuerst entschlüsseln ohne zu wissen, ob sie überhaupt etwas Brauchbares beinhalten. Da kann man auch gleich hingehen und in einem Fußballstadion Mikrophone aufstellen, um sich nachher einzelne Unterhaltungen anzuhören. Das ist ganz sicher das, was die ‘Dienste’ vorhaben, gelle?

Juni 28th, 2013 at 13:20

Verschlüsselt Eure Emails nicht!!!

Die Datenflut ist unbeherrschbar.

Man sollte jeden Tag 3 unsinnige Emails absetzen – jeder weiß, dass niemand (Geheimdienste) dieses Potential annähernd nutzen kann.

Kennt ihr die Geschichte vom Reiskorn und dem Schachbrett?

Auf gehts!

Juni 28th, 2013 at 13:21

Link

https://www.martinroedel.de/25er/maerchen.htm

Juni 28th, 2013 at 13:56

Ach, und die Datenflut ist beherrschbarer, wenn Mails verschlüsselt werden? Die Argumente der Verschlüsselungsgegner erinnern mich irgendwie an die Eso-Szene.

Juni 28th, 2013 at 14:44

Richtig ist, wir sollten einfach mehr spenden.

Juni 28th, 2013 at 15:28

Leute, die einem ständig versuchen mit irgendwelchem fakultativen Eiertanz die Zeit zu rauben, waren in aktiven Szenen immer sehr beliebt…

Juni 28th, 2013 at 15:45

Zielführend ist dabei ein multidimensionales Verständnis von Diversität, um die Etablierung neuer Exklusionen zu vermeiden.

Juni 28th, 2013 at 18:10

zu 80

Das ist Ihre Logik. Nicht meine.

Oder – lesen Sie so etwas bei mir?

zu 82

Wen meinen Sie? Sich selbst?

Juni 28th, 2013 at 18:12

Generell:

Wer Satire nicht versteht, sollte natürlich alles ernst nehmen.

Juni 28th, 2013 at 18:36

Wer Satire macht, die niemand versteht, sollte schweigen. Unentschieden?

Juni 28th, 2013 at 18:39

Ihnen zuliebe – ja. ;-)

Juni 28th, 2013 at 18:48

NSA Building A $2 Billion Quantum Computer Artificial Intelligence Spy Center

The NSA is a data center to house a 512 qubit quantum computer capable of learning, reproducing the brain’s cognitive functions, and programming itself.

The National Security Center is building a highly fortified $2 Billion highly top secret complex simply named the “Utah Data Center” which will soon be home to the Hydrogen bomb of cybersecurity – A 512 Qubit Quantum Computer — which will revitalize the the “total information awareness” program originally envisioned by George Bush in 2003.

so, noch fragen? dann die vids auf der Seite von dem Link anschauen.

Juni 28th, 2013 at 18:50

Viel Tamtam für was genau? Wenn ich so einen Scheiß lese wie “reproducing the brain’s cognitive functions”, lache ich mich weg. Warum reproduzieren die nicht einfach die basalen Funktionen des Lebens, des Universums und des ganzen verfickten Restes? Lass mich raten, das behaupten sie dann, wenn sie noch mehr Geld für noch mehr Hardware brauchen.

Juni 28th, 2013 at 19:00

@Denksperre – Ließ dir doch nochmal durch, was du da so für Horroszenarien gepostet hast.

“a quantum computer using Shor’s algorithm and Bluegene(L) rated at 2 teraflops for post and preprocessing should be able to crack RSA-2048 in roughly the time it takes to boil a pot of tea.”

Joar …

Kann der D-Wave Rechner Shors Algorithmus laufen lassen? Nö. Prinzipbedingt. Wird er so auch nie können.

Gibt es andere Ansätze für Quantencomputer die faktorisieren können? Ja. Meines Wissens nach war die größte faktorisierte Zahl bisher 15. Man konnte damit also ausrechnen, dass die Primfaktoren 3 und 5 sein müssten. Und bisher weiß niemand, wie man die dort verwendete Technik in einen Computer mit wesentlich mehr Q-Bits überführen sollte.

“Sie haben mir nicht zugelesen, der Quantenrechner bei Google, oder der bei Utah kann einen 2048-bit RSA Schlüssel in der Zeit entschlüsseln, die eine Tasse Tee zum aufkochen benötigt.”

Ne – Kann er nicht. Du hast deine eigenen Quellen nicht gelesen oder verstanden.

Dazu kommt, wenn es denn so einen Rechner gibt oder man vermutet, es gäbe schon einen, dann ist halt RSA gebrochen. Ok.

https://en.wikipedia.org/wiki/Qubit_computer#Potential

However, other existing cryptographic algorithms do not appear to be broken by these algorithms.[14][15] Some public-key algorithms are based on problems other than the integer factorization and discrete logarithm problems to which Shor’s algorithm applies, like the McEliece cryptosystem based on a problem in coding theory.[14][16] Lattice-based cryptosystems are also not known to be broken by quantum computers, and finding a polynomial time algorithm for solving the dihedral hidden subgroup problem, which would break many lattice based cryptosystems, is a well-studied open problem.[17] It has been proven that applying Grover’s algorithm to break a symmetric (secret key) algorithm by brute force requires time equal to roughly 2n/2 invocations of the underlying cryptographic algorithm, compared with roughly 2n in the classical case,[18] meaning that symmetric key lengths are effectively halved: AES-256 would have the same security against an attack using Grover’s algorithm that AES-128 has against classical brute-force search (see Key size). Quantum cryptography could potentially fulfill some of the functions of public key cryptography.

…. bla bla bla. Der Teil ist auch noch nett:

https://en.wikipedia.org/wiki/Qubit_computer#Relation_to_computational_complexity_theory

Computer sind doof und arbeiten streng nach bestimmten Prinzipien. Wenn sich also einer einen neuen Superquantencomputer baut, schaut man sich an nach was für Prinzipien der arbeitet und entwickelt einen neuen Verschlüsselungsalgorithmus, der genau diese Arbeitsweise unterwandert. Das dauert nicht so schlimm lange und neue Verschlüsselungssysteme sind meist schon theoretisch ausgearbeitet, bevor der neue Rechner überhaupt da ist.

Das einzige Problem, welches ich in der Richtung sehe, ist, dass das ganze alte Zeug auf einmal lesbar wird.

Juni 28th, 2013 at 19:09

@flatter

Zur Erklärung der Verschlüsselungstheorie

Ihr Kollege Burks beackert dieses Feld ja sehr vorbildlich. Das Problem ist nur, dass jede Verschlüsselung höchstens Tante Erna am Lesen hindert.

Die Geheimdienste haben damit kein Problem.

Die lesen praktisch mit, bevor ihr irgendetwas verschlüsselt.

In diese Richtung ging auch meine Satire…

(Bin Unternehmer in der IT-Branche)

Juni 28th, 2013 at 19:15

@Bin_Unternehmer_in_der_IT-Branche: Bring doch einfach mal eine einzige Quelle.

Mannomann sind die Diskussionen hier scheisse geworden.

Juni 28th, 2013 at 19:18

@Reiner

Wofür eine Quelle?

Wie meinen?

Juni 28th, 2013 at 19:22

Naja, Du stellst die These auf, dass der ganze Verschlüsselungskram für’n Arsch ist, weil die Geheimdienste sowieso alles wissen. Dafür hätte ich gerne einen oder besser zwei fundierte Hinweise.

Juni 28th, 2013 at 19:27

@Reiner

Das ist jetzt sehr naiv. Ich bin nicht geeignet, hier den deutschen Snowden zu geben. ;-)

Aber ernsthaft:

Denken Sie ernsthaft, die sind zu blöd, mit Software umzugehen???

Dann kann ich Ihnen nicht helfen.

Snowden & Co. sind hochqualifizierte Leute.

https://de.wikipedia.org/wiki/Edward_Snowden

Juni 28th, 2013 at 19:29

Tolle Antwort. Alles klar.

Juni 28th, 2013 at 19:33

@91: Welch ein Blabla! Die lesen mit, ja nee is klar. In meinem PC sitzt ein kleines Männlein, das on the fly Berichte schreibt. Grotesker Schwachsinn. Bevor ich etwas auf einen Server hieve, liest niemand gar nichts. Von da ab ist es eine Frage des Abgreifens von Daten, deren bislang ungeknackte Verschlüsselung wir hier besprechen. Ich bin promovierter Philosoph. Ich kann besser denken als alle!!1! Wenn solche Argumente hier durch die Arena kullern, mache ich lieber ein Katzenblog auf.

Juni 28th, 2013 at 19:35

Was genau haben sie erwartet?

Ein Link zu den Spionageprogrammen der 23 deutschen Geheimdienste?

Den Quellcode des Staatstrojaners?

Juni 28th, 2013 at 19:37

@Flatter

Wenn Sie meistens offline sind, passiert Ihnen nichts.

Wenn aber Ihr PC online ist, kann jeder mitlesen.

Dazu müssen Sie nichts hochladen.

Juni 28th, 2013 at 19:38

Ich beginne bereits, eine tiefergehende Sympathie für Katzenbilder zu hegen.

Juni 28th, 2013 at 19:39

@99: “Wenn aber Ihr PC online ist, kann jeder mitlesen.”

Solch einen Schwachsinn diskutiere ich nicht, vielen Dank.

Juni 28th, 2013 at 19:40

Geht Katzenblog auch mit Hundebildern? Sonst müsste ich mich erst vorbereiten.

Juni 28th, 2013 at 19:41

@Flatter

Ich kann Ihnen nur mitteilen, was ich so treibe.

Ich habe kein Festnetz, keinen Router.

Meine UMTS-Card trennt mich nach 1 Minute Inaktivität.

Und sie ist von außen nicht aktivierbar.

Weiterhin bin ich meistens offline.

Fast alle DAUs haben einen Router, der 24h durchläuft.

Die sind immer am Netz…

Ich habe eine Katzen-/ Hundeallergie.

Juni 28th, 2013 at 19:42

An dieser Stelle ziehe ich mich zurück.

Besser so.

Schönes WE

Juni 28th, 2013 at 19:44

Dito.

Juni 28th, 2013 at 19:44

Hunde wären auch ok. Alles wäre besser als DAS.

Juni 28th, 2013 at 19:45

Sag nicht alles, drunter geht immer noch ;-)

Juni 28th, 2013 at 19:49

Wie wahr. Leider. Liebe Grüße von dieser Stelle aus an Wat., Amike, Reinplatzer und Peinhart. An Klaus Baum natürlich auch.

Juni 28th, 2013 at 20:50

Einen Gruß an langlode44 habe ich doch tatsächlich vergessen.

Juni 28th, 2013 at 20:51

Ich grüße meine Frau und Brian.

Juni 28th, 2013 at 20:52

Alfred Tetzlaff nicht zu vergessen.

Juni 28th, 2013 at 20:55

dank an SurelyNot;

so, seit win98 gibt es von Werk aus eine Hintertür für die NSA(bitte selber ggln),

fefe hat heute was geschrieben von 1.2kbyte exploitbarer Software bei Debian, ahso, dann war da noch der openssh bug, der jahrelang offen war und die ansich sichere Kommunikation unterlief, da die erzeugten Zufallszahlen zufälligerweise innerhalb eines nicht ganz so grossen pool rotierten.

also: als windoof user ist die Sache gegessen, da kann jeder halbwegs versierte Hacker dein System kapern,

tja, und seit dem Britney Spears für Ubuntu Werbung macht – ich bin auch kein Experte, aber ein Rechner der am Netz hängt, ist angreifbar, und ich habe keine Ahnung, was die ganze Software im Detail tut, geschweige denn, ob sie auch das tut was sie soll.

Ich hänge mittels Live-CD am web, so kann ich mir wenigstens sicher sein, dass beim Neustart nix neues im System mitspielt.

Juni 28th, 2013 at 22:04

“Kann jeder halbwegs versierte Hacker dein System kapern” heißt, dass es Ports und Schnittstellen gibt, an denen Operationen möglich sind. Das heißt noch lange nicht, das das massenhaft möglich ist, an jedem Rechner, und schon gar nicht unbemerkt. Sicher gibt es DAUs, die nicht einmal merken, wenn sie gerade fernadministriert werden. Die und theoretische Möglichkeiten können aber nicht herhalten für Horrorstories. Ich habe damals beim Atari schon an den Ladezeiten bemerkt, wenn ein Virus auf der Diskette war. Heute gibt es für Paranoiker viele Möglichkeiten, sich zu schützen. Dazu gehört übrigens m.E. kein Virenscanner, aber sicher eine administrierbare Personal Firewall – für das, was rausgeht vor allem.

Vor allem aber bleibt es ohne eine händisch installierte Software auf dem Zielrechner (so gut wie) unmöglich, das System zu überwachen. Ein bisschen rumspielen und nerven ist einfacher, bringt aber nix.

Schließlich: Wer wirklich paranoid ist, macht’s halt mit ner Live-CD oder putzt jeden Montag seine Platte, das ist doppelt unknackbar. Gefährdet sind wie gesagt die Daten, die das Haus verlassen.

Juni 28th, 2013 at 22:16

Nen Kollege hat sich nen Shirt gedruck “my other PC is u’re Windows-Box”,

Pronoseiten zb. versuchen fast immer über Schwachstellen in das System einzudringen, Zauberwort ‘Exploit’, d.h. es werden neben den Daten, die im Browser(die Firewall lässt da ja die Daten hinein) dargestellt werden, zusätzliche Daten mitgesendet, die schlecht programmierte Software nicht als solche erkennt und die dann im System als ausführbarer Code agieren.

Juni 28th, 2013 at 22:26

Yo, wenn du alles Scripte freigibst, holst du dir Dreck auf die Platte. Wer das macht, ist schon mal äußerst unklug. Aber auch das geht nicht unbemerkt und installiert schon gar keine Programme. “und die dann im System als ausführbarer Code agieren” ist ja weit entfernt von Überwachunsgprogrammen. Ich selbst sehe so etwas an Netzwerkaktivität, die nicht stattfinden dürfte – sach ich mal, weil ich mir in 18 Jahren Neuland noch sie so etwas gefangen habe. Bei mir darf aber eh nix raustelefonieren, weder das OS noch irgendwelche Updateshice.

Juni 28th, 2013 at 22:44

und die dann im System als ausführbarer Code agieren – was bitte ist eine überwachungssoftware? ausführbarer code! sobald irgendetwas in das System gelangt ist, kann es sich festsetzen. moderne schadsoftware benutzt auch gerne polymorphen code, der sich selber umschreiben kann und so die antivirensoftware austrickst(stuxnet zb.). weiterhin kann die firewall abdichten was sie will, wenn ein browser benutzt wird, gibt es eine leitung in die welt, die die schadsoftware auch nutzen kann. im übrigen wird eine schadsoftware auch bemüht sein, nicht entdeckt zu werden und so wenig wie möglich für datenverkehr sorgen.

Juni 28th, 2013 at 22:51

Ich glaube die Diskussion hängt ziemlich schief, falls es denn noch eine ist. Natürlich kann man jeden Rechner der am Netz hängt infiltrieren, solange irgendwas runtergeladen und geschrieben wird. Das habe ich ja auch nie bestritten.

Es ist ja schon seit Jahren bekannt, dass es möglich ist, während des Herunterladens von ausführbarem Code, die Binaries quasi on-the-fly und direkt an der Leitung zu manipulieren um Schadcode in ein System zu bringen. Klar ist auch, dass bei einem einmal übernommenen System keine Form der Verschlüsselung was bringt. Das dürfte dann auch recht unabhängig vom verwendeten Betriebssystem sein.

Allerdings lassen sich solche Angriffe wesentlich schwerer automatisiert bewerkstelligen. Während ein Angreifer also (relativ) problemlos die Kommunikation von hunderten Millionen Nutzern mitschneiden und später analysieren kann, braucht es schlicht zuviel Personal, um halbwegs konfigurierte Rechner zu übernehmen. Würde man den Vorgang automatisieren, wäre die notwendige Angriffssoftware wahrscheinlich nach sehr kurzer erkannt und neutralisiert.

Ich selbst schätze mich als harmlosen Internetdummschwätzer für zu unwichtig ein, als das so ein erhöhter Aufwand gerechtfertigt wäre. Und da das bei den meisten Nutzern so ist, ist verschlüsselte Kommunikation meiner Meinung nach eben doch wieder sinnvoll.

Juni 28th, 2013 at 22:56

ich kann ja noch ne paranoia-bude aufmachen. :-))

bei der ganzen debatte finde ich einen aspekt gar nicht oder nur rudimentär: wir debattieren immer nur über die softwareebene.

ich habe mal gelesen, dass huawei sich aus den usa zurückzieht weil denen im netzwerktechnologiebereich keiner so recht traut. ferner gab es mal vor jahren ne empfehlung der heimatschutzbehörde in den usa, keine lenovo-rechner in sicherheitskritischen bereichen einzusetzen.

ich schliesse daraus dass denen keiner in die chips gucken kann.

was wenn auch consumerhardware bereits auf der maschinenebene nicht koscher wäre?

vllt. ne vt für fefe?

*scnr*

Juni 28th, 2013 at 23:03

@Denksperre: Auch mein Browser erzeugt keinen Traffic, wenn da nix passiert. Fällt also immer noch auf. Eine Software, die wirklich das Geschehen auf dem Rechner quasi aufzeichnet, ist kein Miniprogramm. Die Platte knuspert, das Netz macht Disco – keine Ahnung, wie man so etwas nicht mitkriegen kann. und ähm – wie sollen so viele Daten wie möglich mit so wenig Traffic wie möglich abgegriffen werden?

Juni 28th, 2013 at 23:05

@kynik: Endlich mal ein Vorschlag, der funktionieren kann. Werden wir erleben, schätze ich mal ;-)

Juni 28th, 2013 at 23:46

#117Würde man den Vorgang automatisieren, wäre die notwendige Angriffssoftware wahrscheinlich nach sehr kurzer erkannt und neutralisiert.

wisö?!? die software läuft auf irgend einem sever und macht beim besuch eines web-surfers eine systemanalyse und setzt angriffsvektoren entsprechend. jaja, selbercompiliertes Linux hilft da.

Ich selbst schätze mich als harmlosen Internetdummschwätzer für zu unwichtig ein, als das so ein erhöhter Aufwand gerechtfertigt wäre.

hat der jüdische Arzt auch gesagt, 33, 34, 35, dann nicht mehr.

#118was wenn auch consumerhardware bereits auf der maschinenebene nicht koscher wäre?

genau das problem haben die amies gerade, hehe, alles chineische chips, mit haufenweise backdoors, scheiss globalisierungsseiteneffekt.

#119Auch mein Browser erzeugt keinen Traffic, wenn da nix passiert.

gut. aber das standartvorgehen bei der virenprogrammierung beinhaltet das aushebeln der prozessanzeige

Eine Software, die wirklich das Geschehen auf dem Rechner quasi aufzeichnet, ist kein Miniprogramm.

doch. man gucke sich 64k demos an. ausserdem gibt es genügend cpu-power heutzutage.

wie sollen so viele Daten wie möglich mit so wenig Traffic wie möglich abgegriffen werden?

wer sagt, dass dies so sein soll?

Juni 29th, 2013 at 00:03

wer sagt, dass dies so sein soll?

“nicht entdeckt zu werden und so wenig wie möglich für datenverkehr sorgen.” sagtest du.

“so viele daten wie möglich” betrifft die totalüberwachung eines rechners.

“das aushebeln der prozessanzeige” – superviren, die handlich, unauffällig sind und das alles können, ohne dass ich einer installation zustimme und nicht subito bekannt werden? her damit, das will ich auch haben!

Lass mal gut sein, das sind Konstruktionen, die mit dem Thema sowas von gar nix mehr zu tun haben. Auch dir noch einmal, um endlich auf den Ausgangstext zurückzukommen: Es ist schon beinahe unmöglich, technisch massenhaft (bezogen auf die Masse der User) Daten abzugreifen, ohne dass das auffällt. Vor allem aber: Sie wollen im Netz unverschlüsselte Daten scannen, weil das relativ problemlos geht. Lesen können sie die schon nicht, dechiffrieren schon gar nicht. So viel Zeit haben sie nicht, das sind keine Archäologen.

Juni 29th, 2013 at 00:19

“so viele daten wie möglich” betrifft die totalüberwachung eines rechners.

na, total information awareness bedeutet, aus den verfügbaren daten das nur beste herauszuholen. und die algorithmen werden mit der zeit immer effektiver, bzw. neue möglichkeiten kommen hinzu, das gerade ist ja die motivation einer massenspeicherung. das speichervermögen der anlage in utah hat jemand verglichen mit einer gizeh-pyramide, gefüllt mit telefonspeicherkarten. google zb. prahlt damit, dass wenn sie 3 seiten angesurft haben, egal von welchem rechner aus, ihr gespeichertes profil ihnen zugeordnet werden kann. durch die live-cd kann ich das gut nachvollziehen.

Juni 29th, 2013 at 01:16

“die algorithmen werden mit der zeit immer effektiver” – das halte ich für geisterglauben, denn algorithmen sind mathematische krücken für etwas, das erst definiert werden muss. die welt ist nicht mathematisch und der ruinierte verstand derer, die sie nutzen wollen, schon gar nicht.

dein vergleich danach fährt im rollstuhl, denn google hat die datenmassen und filtert dann, während wir hier über die möglichkeit debattieren, aus völlig unbekannten daten zu filtern. maschinen können gar nichts, die algorithmen folgen letztlich primitivsten anfragen. macht euch mal klar, was eine datenbank ist und was die mit der menschlichen komplexität zu tun hat: nichts. wer googeln kann und etwas findet, hat seine suchanfragen der technik angepasst, nicht umgekehrt. daher geht es um datenmassen. je mehr daten ich von jemandem habe, desto mehr trigger habe ich. das ist alles. ich kann ihm also aus einer beliebigen kommunikation, aus der ich stichwörter gefunden habe, sagen: das ‘weiß’ ich über dich, das hast du dann und dann gesagt. genug für terror, genug, um jemanden zu verunsichern, aber nichts über den menschen. das ist das potential dieser schnüffelei. das kann jede scheiß geheimpolizei mit derselben einstellung auch ohne computer. nur dass sie jetzt ‘wissen’, wer mit wem kommuniziert und sporadisch auch was. entscheidend bleibt der terror. wir sind da schon wieder bei einem ganz anderen thema, deshalb sperre ich den thread jetzt vorläufig ab, das führt hier zu nichts.

Juni 29th, 2013 at 10:45

[...] finde – und dann wird’s rekursiv. Heute Nacht sperrte Flatter den Threat über das Thema Verschlüsselung. Die Diskussion war – nicht unbedingt aus dem Ruder gelaufen – aber verlor sich im Sinnlosen. [...]

Juni 30th, 2013 at 14:44

[...] Man muss die Leute anbrüllen, dan bewegt sich was. Feynsinn kann jetzt auch verschlüsseln und liefert gleich noch Links zu zwei benutzerfreundlichen [...]

Juni 30th, 2013 at 15:00

So, ich habe die Kommentare wieder geöffnet, und zwar zu dem ausschließlichen Zweck, sich hier Rat zu holen, wenn es bei der Installation und den ersten Versuchen zu mailen hakt. Ich selbst habe heute morgen beim Einstellen des zweiten Thunderbird so ziemlich jeden falschen Knopf gedrückt, den es gibt, fragt mich, wie man das nicht macht – und trinkt erst mal den Kaffee aus, ehe ihr an Sachen herumfummelt ;-)

Jeder Kommentar, der sich zu anderen Bereichen äußert, wird gelöscht; die Diskussion um eine Superstasi, die alle unser Rechner infiltriert hat, ist beendet.

Juli 1st, 2013 at 12:43

also, ich nutze auf den MacOS https://gpgtools.org/ und auf iOS oPenGP (https://j.mp/13xe2Jj).

Beides ist recht Simpel anzuwenden, der einzig Unterschied bei IOS, dass mensch sich den verschlüsselten Text in die Anwendung laden muß.

Bei Mac mit Nutzung von Mail reicht gpgtools aus, bei Verwendung mit Thunderbird muß in Thunderbird Enigmail installiert werden.

Ich glaube jedoch nicht, dass sich der Verschlüsselung oder wenigstens die Digitale Signatur durchsetzt… Leider.

Juli 6th, 2013 at 14:17

[...] aber schnell, solange von dieser Sau wenigstens aus der Ferne noch das Ringelschwänzchen zu sehen ist! Den Rüssel [...]